AI News

Meta stoppt Zusammenarbeit mit Mercor nach Datenpanne bei KI-Trainingsdaten

Meta pausiert alle Projekte mit dem Datenanbieter Mercor nach einer Sicherheitslücke, die vertrauliche KI-Trainingsdaten großer Labore gefährdete. Auch OpenAI untersucht den Vorfall.

Quelle und Methodik

Dieser Beitrag wird von LLMBase als quellengestützte Analyse von Berichten oder Ankündigungen von Wired .

Mercor gehört zu den wenigen Unternehmen, die OpenAI, Anthropic und andere KI-Labore mit maßgeschneiderten Trainingsdaten beliefern. Das Unternehmen beschäftigt große Netzwerke von Auftragnehmern, die proprietäre Datensätze für diese Labore erstellen - normalerweise streng geheime Informationen, die als Grundlage für wertvolle KI-Modelle wie ChatGPT dienen.

OpenAI untersucht Sicherheitsvorfall

OpenAI bestätigte gegenüber Wired, dass das Unternehmen den Sicherheitsvorfall bei Mercor untersucht, um festzustellen, wie proprietäre Trainingsdaten möglicherweise kompromittiert wurden. Ein Sprecher betonte jedoch, dass Nutzerdaten von OpenAI nicht betroffen seien. Anthropic reagierte nicht auf Anfragen.

Die betroffenen Daten sind für KI-Labore besonders sensibel, da sie Konkurrenten - einschließlich anderer KI-Unternehmen in den USA und China - wichtige Details über Trainingsmethoden preisgeben könnten. Auftragnehmer, die an Meta-Projekten arbeiteten, können derzeit keine Stunden abrechnen, was faktisch einem Arbeitsausfall gleichkommt.

TeamPCP hinter dem Angriff vermutet

Der Angriff geht offenbar auf die Hackergruppe TeamPCP zurück, die zwei Versionen des KI-API-Tools LiteLLM kompromittiert hatte. Mercor bestätigte den Angriff in einer E-Mail an Mitarbeiter vom 31. März und verwies auf einen "Sicherheitsvorfall, der unsere Systeme zusammen mit Tausenden anderen Organisationen weltweit betraf".

Obwohl eine Gruppe namens Lapsus$ den Angriff für sich beanspruchte und angeblich über 200 GB Datenbank-Inhalte, fast 1 TB Quellcode und 3 TB weitere Informationen zum Verkauf anbot, gehen Sicherheitsexperten davon aus, dass TeamPCP verantwortlich ist. Allan Liska von Recorded Future erklärte, dass "absolut nichts" die aktuellen Angreifer mit der ursprünglichen Lapsus$-Gruppe verbinde.

Auswirkungen auf die KI-Lieferkette

Der Vorfall verdeutlicht die Verwundbarkeit der KI-Lieferkette. Mercor und Konkurrenten wie Surge, Handshake, Turing, Labelbox und Scale AI sind für ihre Verschwiegenheit bezüglich der Dienstleistungen für große KI-Labore bekannt. Intern verwenden sie Codenamen für ihre Projekte, um zusätzliche Sicherheit zu gewährleisten.

TeamPCP hat sich in den letzten Monaten durch eine Serie von Supply-Chain-Angriffen einen Namen gemacht und arbeitet mit Ransomware-Gruppen wie Vect zusammen. Die Gruppe hat auch politische Ziele verfolgt und einen Datenlösch-Wurm namens "CanisterWorm" über Cloud-Instanzen mit Farsi als Standardsprache oder iranischer Zeitzone verbreitet.

Für europäische KI-Teams unterstreicht der Mercor-Vorfall die Bedeutung robuster Lieferantenbewertungen und der Diversifizierung von Datenpartnerschaften, insbesondere angesichts der strengeren EU-Vorschriften für KI-Sicherheit.

KI-News Updates

KI-News direkt ins Postfach

Wöchentliche Zusammenfassungen der neuesten KI-News. Jederzeit abmelden.

Weitere Nachrichten

Weitere aktuelle Artikel, die Sie interessieren könnten.

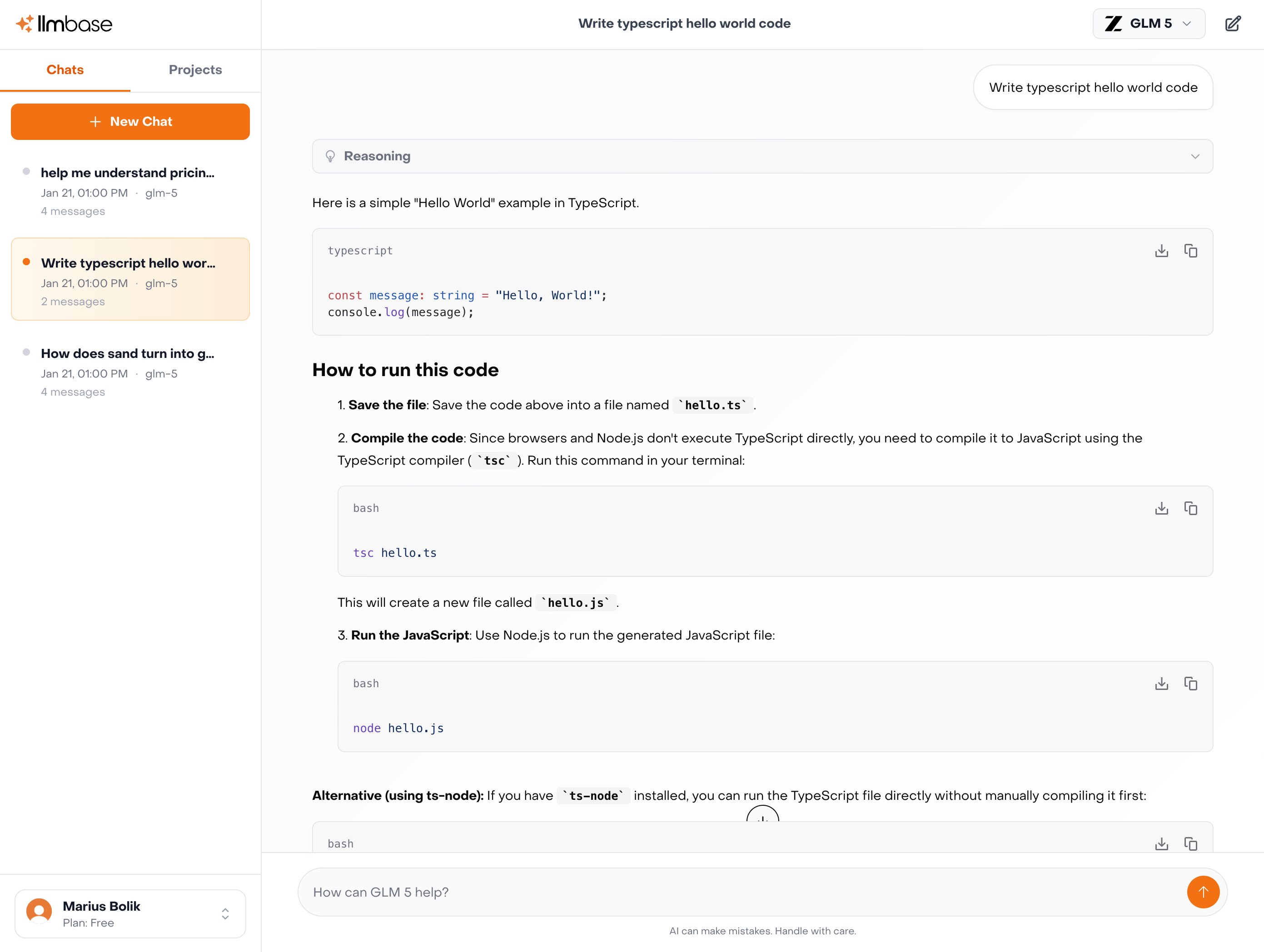

Chat with 100+ AI Models in one App.

Use Claude, ChatGPT, Gemini alongside with EU-Hosted Models like Deepseek, GLM-5, Kimi K2.5 and many more.