Globales Ranking · von 601 Skills

code-audit-scripts AI Agent Skill

Quellcode ansehen: b-open-io/prompts

CriticalInstallation

npx skills add b-open-io/prompts --skill code-audit-scripts 8

Installationen

Code Audit Scripts

Deterministic security and quality scans that output structured JSON. No LLM reasoning needed for the scanning — your job is to interpret results and recommend fixes.

Quick Start

Run everything at once:

bash <skill-path>/scripts/parallel-audit.sh /path/to/projectReturns a merged JSON report with all findings categorized by type and severity.

Individual Scans

Scan for Hardcoded Secrets

bash <skill-path>/scripts/scan-secrets.sh /path/to/projectDetects: API_KEY, SECRET, PASSWORD, PRIVATE_KEY, ACCESS_KEY, DATABASE_URL, JWT_SECRET, STRIPE_SK, and more. Filters out references to env vars (process.env, os.environ) to reduce false positives.

Scan for Debug Artifacts

bash <skill-path>/scripts/scan-debug.sh /path/to/project

# Include test files:

bash <skill-path>/scripts/scan-debug.sh /path/to/project --include-testsDetects: console.log/debug/warn, debugger statements (JS/TS), print/breakpoint (Python), fmt.Println (Go). Skips test files by default.

Scan for TODOs and FIXMEs

bash <skill-path>/scripts/scan-todos.sh /path/to/projectCategorizes by severity:

- High: FIXME, BUG, HACK, XXX — these need attention before shipping

- Low: TODO — tracked work items

Acting on Results

| Finding Type | What to Do |

|---|---|

| Secrets with real values | Immediately flag to user. Rotate the credential. Move to env var. |

| Secrets that are env var refs | False positive — ignore |

| Debug artifacts in src/ | Remove before shipping. List specific files and lines. |

| Debug artifacts in tests | Usually fine. Only flag if excessive. |

| FIXME/HACK/XXX | Flag as blockers for the current PR/deployment |

| TODO | Informational. Mention count but don't block on them. |

The parallel-audit.sh output includes a summary object with counts per category and high_priority count — use this for quick pass/fail decisions.

Installationen

Sicherheitsprüfung

Quellcode ansehen

b-open-io/prompts

Mehr aus dieser Quelle

Power your AI Agents with

the best open-source models.

Drop-in OpenAI-compatible API. No data leaves Europe.

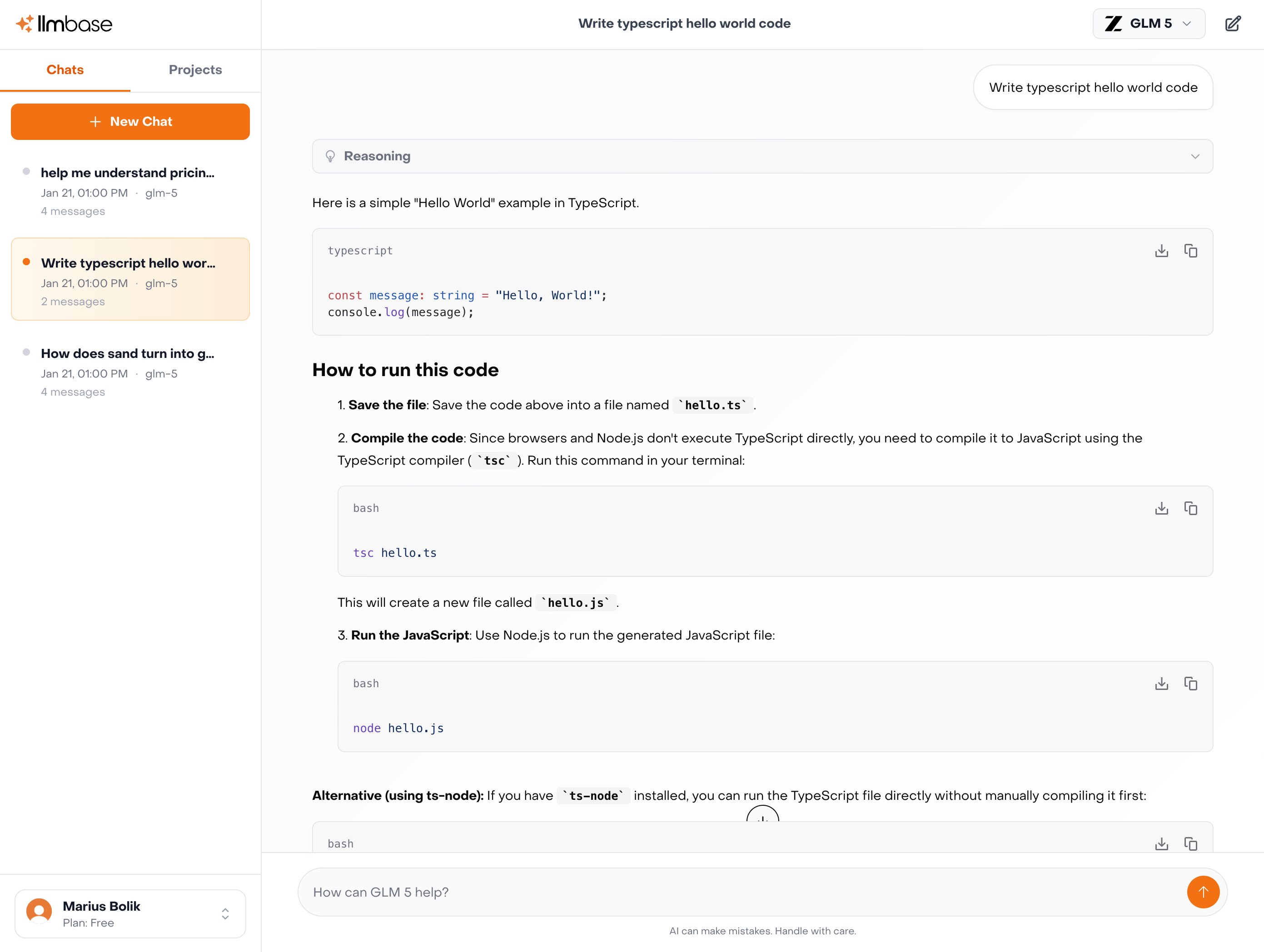

Explore Inference APIGLM

GLM 5

$1.00 / $3.20

per M tokens

Kimi

Kimi K2.5

$0.60 / $2.80

per M tokens

MiniMax

MiniMax M2.5

$0.30 / $1.20

per M tokens

Qwen

Qwen3.5 122B

$0.40 / $3.00

per M tokens

So verwenden Sie diesen Skill

Install code-audit-scripts by running npx skills add b-open-io/prompts --skill code-audit-scripts in your project directory. Führen Sie den obigen Installationsbefehl in Ihrem Projektverzeichnis aus. Die Skill-Datei wird von GitHub heruntergeladen und in Ihrem Projekt platziert.

Keine Konfiguration erforderlich. Ihr KI-Agent (Claude Code, Cursor, Windsurf usw.) erkennt installierte Skills automatisch und nutzt sie als Kontext bei der Code-Generierung.

Der Skill verbessert das Verständnis Ihres Agenten für code-audit-scripts, und hilft ihm, etablierte Muster zu befolgen, häufige Fehler zu vermeiden und produktionsreifen Code zu erzeugen.

Was Sie erhalten

Skills sind Klartext-Anweisungsdateien — kein ausführbarer Code. Sie kodieren Expertenwissen über Frameworks, Sprachen oder Tools, das Ihr KI-Agent liest, um seine Ausgabe zu verbessern. Das bedeutet null Laufzeit-Overhead, keine Abhängigkeitskonflikte und volle Transparenz: Sie können jede Anweisung vor der Installation lesen und prüfen.

Kompatibilität

Dieser Skill funktioniert mit jedem KI-Coding-Agenten, der das skills.sh-Format unterstützt, einschließlich Claude Code (Anthropic), Cursor, Windsurf, Cline, Aider und anderen Tools, die projektbezogene Kontextdateien lesen. Skills sind auf Transportebene framework-agnostisch — der Inhalt bestimmt, für welche Sprache oder welches Framework er gilt.

Chat with 100+ AI Models in one App.

Use Claude, ChatGPT, Gemini alongside with EU-Hosted Models like Deepseek, GLM-5, Kimi K2.5 and many more.