AI News

OpenAI Codex Security verzichtet auf SAST-Reports: KI-gesteuerte Constraint-Analyse statt traditioneller statischer Analyse

OpenAI erklärt, warum Codex Security keine SAST-Reports verwendet, sondern auf KI-gesteuerte Constraint-Validierung setzt, um reale Schwachstellen mit weniger False Positives zu finden.

Quelle und Methodik

Dieser Beitrag wird von LLMBase als quellengestützte Analyse von Berichten oder Ankündigungen von OpenAI .

Grenzen traditioneller SAST-Ansätze

STAST-Tools folgen einem etablierten Modell: Sie identifizieren unvertrauenswürdige Eingabequellen, verfolgen Datenflüsse durch Programme und markieren Fälle, wo Daten sensible Endpunkte ohne Bereinigung erreichen. OpenAI argumentiert jedoch, dass die schwerwiegendsten Schwachstellen meist nicht reine Dataflow-Probleme sind.

Das zentrale Problem liegt in der Validierung von Sicherheitsmechanismen. Wenn Code scheinbar eine Sicherheitsprüfung durchführt, garantiert diese Prüfung nicht automatisch die erwartete Eigenschaft. Ein Beispiel: Ein System ruft sanitize_html() vor der Darstellung unvertrauenswürdiger Inhalte auf. Statische Analyse kann erkennen, dass der Sanitizer ausgeführt wird, aber nicht bestimmen, ob dieser für den spezifischen Rendering-Kontext, die Template-Engine und nachgelagerte Transformationen ausreicht.

Codex Security: Verhaltensanalyse vor Constraint-Validierung

Codex Security verwendet einen anderen Ansatz. Statt bei SAST-Findings zu starten, beginnt das System mit dem Repository selbst und validiert Erkenntnisse in isolierten Umgebungen, bevor es menschliche Aufmerksamkeit erfordert.

Wenn Codex Security auf Boundaries stößt, die wie "Validierung" oder "Sanitization" aussehen, behandelt es diese nicht als Checkbox. Das System versucht zu verstehen, was der Code zu garantieren versucht, und falsifiziert dann diese Garantie.

Der praktische Ansatz kombiniert mehrere Methoden:

- Codeanalyse mit vollständigem Repository-Kontext zur Identifikation von Unstimmigkeiten zwischen Intent und Implementation

- Reduktion auf kleinste testbare Einheiten für fokussierte Analyse

- Constraint-Reasoning über Transformationsketten hinweg, inklusive Formalisierung als Satisfiability-Problem mit z3-solver

- Ausführung von Hypothesen in Sandbox-Umgebungen für Proof-of-Concept-Validierung

Warum keine SAST-Integration als Startpunkt

OpenAI identifiziert drei Failure-Modi bei der Verwendung von SAST-Reports als Ausgangspunkt. Erstens kann es zu vorzeitiger Fokussierung führen, da Findings-Listen als Karten bereits untersuchter Bereiche fungieren und das System in dieselben Regionen mit denselben Abstraktionen lenken.

Zweitens können implizite Urteile über Sanitization, Validierung oder Trust Boundaries schwer rückgängig zu machen sein. Drittens erschwert es die Evaluation des Reasoning-Systems, da sich eigene Erkenntnisse schwer von geerbten Tool-Outputs trennen lassen.

Für europäische Entwicklungsteams, die oft mit multilingualen Codebasen, komplexen Compliance-Anforderungen und heterogenen Infrastrukturen arbeiten, könnte dieser Ansatz besonders relevant sein. Die Fähigkeit, kontextspezifische Security-Eigenschaften zu validieren, statt auf vordefinierte Pattern zu vertrauen, adressiert die Komplexität moderner Enterprise-Architekturen.

Implikationen für Security-Teams und Tool-Landschaft

Die Entscheidung gegen SAST-Integration bedeutet nicht, dass traditionelle Tools obsolet werden. SAST bleibt wertvoll für die Durchsetzung sicherer Coding-Standards, das Erkennen straightforward Source-to-Sink-Issues und bekannter Pattern bei Scale.

Für Practitioners stellt sich die Frage der Tool-Integration. Während Codex Security als Research Preview verfügbar ist, müssen Security-Teams bewerten, wie sich constraint-basierte Analyse in bestehende Workflows integriert. Die Validierung in Sandbox-Umgebungen könnte besonders für kritische Infrastrukturen relevant sein, wo False Positives kostspielig sind.

Europäische Unternehmen sollten auch regulatorische Aspekte betrachten. Die Nachvollziehbarkeit von Security-Findings wird unter Frameworks wie der AI Act und kommenden Cybersecurity-Regulierungen wichtiger. Codex Security's Ansatz der Constraint-Validierung mit ausführbaren Proof-of-Concepts könnte hier Vorteile bei der Dokumentation und Auditierbarkeit bieten.

Fazit: Neue Paradigmen in der automatisierten Security-Analyse

OpenAI Codex Security repräsentiert einen Paradigmenwechsel von Pattern-basierter zu constraint-validierender Security-Analyse. Für europäische AI-Teams bedeutet dies neue Möglichkeiten für präzisere Vulnerability-Detection, aber auch die Notwendigkeit, Security-Workflows und Tool-Chains zu überdenken. Die Information stammt aus OpenAIs technischer Dokumentation zur Codex Security Architektur.

KI-News Updates

KI-News direkt ins Postfach

Wöchentliche Zusammenfassungen der neuesten KI-News. Jederzeit abmelden.

Weitere Nachrichten

Weitere aktuelle Artikel, die Sie interessieren könnten.

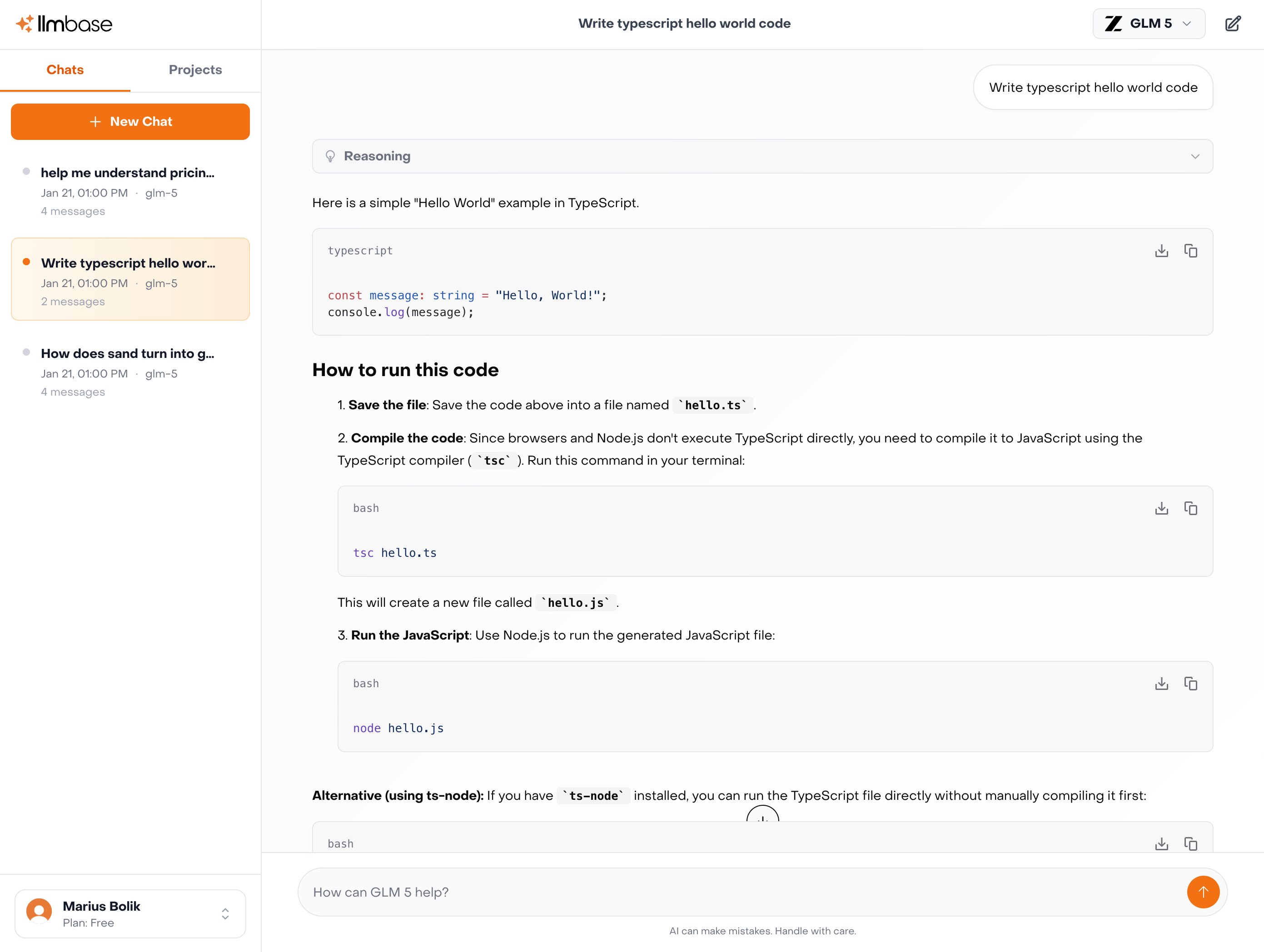

Chat with 100+ AI Models in one App.

Use Claude, ChatGPT, Gemini alongside with EU-Hosted Models like Deepseek, GLM-5, Kimi K2.5 and many more.